A lengyel hírszerző szolgálat közölte, hogy öt víztisztító telep elleni támadást észlelt, ahol hackerek átvehették az irányítást a telepeken található ipari berendezések felett, legrosszabb esetben pedig a vízellátás biztonságát is meghamisíthatták.

A történet Lengyelország határain túl is releváns: az amerikai vízügyi infrastruktúra hasonló fenyegetésekkel nézett szembe az elmúlt években. 2021-ben egy hacker rövid időre hozzáférést kapott egy víztisztító telephez a floridai Oldsmarban, és megpróbálta veszélyes szintre emelni a nátrium-hidroxid – egy maró hatású vegyi anyag – szintjét. Az FBI és az Egyesült Államok Kiberbiztonsági és Infrastruktúra-biztonsági Ügynöksége azóta arra figyelmeztetett, hogy a vízművek továbbra is könnyű célpontok a külföldi hackerek számára.

Pénteken a lengyel belbiztonsági ügynökség, az ország legfőbb hírszerző ügynöksége jelentést tett közzé, amely az ügynökség elmúlt két évének működését és az országot fenyegető fenyegetéseket tárgyalja. A jelentés szerint a lengyel hírszerzés több szabotázsakciót is meghiúsított az orosz kormány kémei és hackerei részéről, akik katonai létesítményeket, kritikus infrastruktúrát (alapvető rendszereket, például elektromos hálózatokat, vízellátást és közlekedési hálózatokat), valamint civil célpontokat vettek célba. A jelentés szerint ezek a támadások halálos áldozatokat is követelhettek.

„A legkomolyabb kihívást továbbra is a Lengyelország elleni szabotázstevékenység jelenti, amelyet az orosz hírszerző szolgálatok inspiráltak és szerveztek. Ez a fenyegetés valós és közvetlen volt (és az is). Teljes mozgósítást igényel” – olvasható a jelentésben.

A jelentés nem részletezte, hogy a víztisztító létesítmények elleni támadások mögött álló hackerek orosz kormányzati kémek voltak-e. Lengyelországot azonban a közelmúltban többször is célpontjává tették orosz kormányzati hackerek az infrastruktúra megtámadására, beleértve egy sikertelen kísérletet is, amely az ország energiahálózatának leállítására irányult . Ezt a behatolást később a célba vett létesítmények gyenge biztonsági ellenőrzésének tulajdonították.

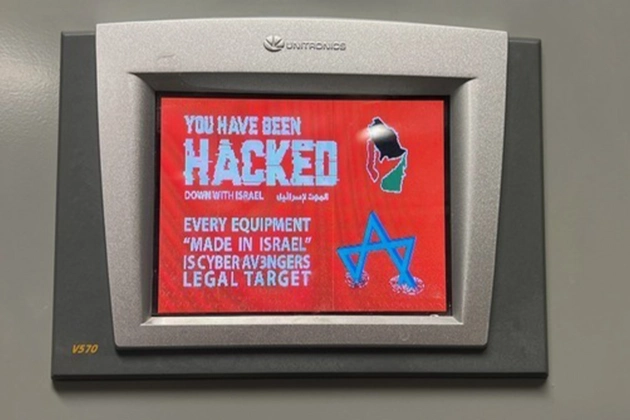

Lengyelország tapasztalata a víz- és energiainfrastruktúra elleni támadások egyre növekvő globális mintázatának része. Még a múlt hónapban is a Kiberbiztonsági és Infrastruktúra-Biztonsági Ügynökség, az FBI, az NSA és számos más szövetségi ügynökség közös tanácsadó testülete figyelmeztetett, hogy iráni támogatású hackerek aktívan célozzák meg az amerikai közművek programozható logikai vezérlőit – az ipari számítógépeket, amelyek víz- és energialétesítményeket működtetnek. Ugyanez az iráni hackercsoport, a CyberAv3ngers korábban, 2023-ban több amerikai víztisztító telep digitális vezérlőpaneljébe is betört Pennsylvaniában, olyan támadásokban, amelyeket a szövetségi ügynökségek a közel-keleti fokozódó ellenségeskedéshez kötöttek.

Más szóval, a Lengyelország elleni támadások nem egyedülállóak, egy olyan stratégiát követnek, amelyet az orosz kormány alkalmaz mind háborús övezetekben, például Ukrajnában, mind pedig a nyugati országok ellen, amelyeket régóta ellenségnek tekint. A lengyel hírszerzés szerint a terv a Nyugat destabilizálása és gyengítése, a kibertámadások és a kiberkémkedés pedig csak eszközök Putyin rezsimjének egy nagyobb eszköztárában.

Tovább a cikkre: techcrunch.com (Lorenzo Franceschi-Bicchierai)

Iráni hackerek amerikai energia- és víziparágat vesznek célba, figyelmeztetnek a szövetségi ügynökségek

Szövetségi kiber- és bűnüldöző szervek figyelmeztettek, hogy Iránhoz köthető hackerek programozható logikai vezérlőket használnak az amerikai energia-, víz- és kormányzati szolgáltatási szektorok célba vételére.

Iráni hackerek amerikai víz- és energiaszolgáltatók kulcsfontosságú szoftverrendszereinek kiberbiztonsági réseit használják ki – áll a Kiberbiztonsági és Infrastruktúra-biztonsági Ügynökség kedden kiadott új tájékoztatójában.

Az útmutató figyelmeztet, hogy Iránhoz köthető hackerek az internetre csatlakoztatott programozható logikai vezérlőket veszik célba. Ezek ipari számítógépek, amelyeket az ország kritikus infrastrukturális hálózatainak vezérlésére és működtetésére használnak.

A tanácsadó testület (CISA), a Nemzetbiztonsági Ügynökség (National Security Agency), a Szövetségi Nyomozó Iroda (FBI), az Egyesült Államok Kiberparancsnoksága (US Cyber Command), az Energiaügyi Minisztérium, a Környezetvédelmi Ügynökség (Environmental Protection Agency) és a Kiber Nemzeti Missziós Erők (Cyber National Mission Force) közösen készítették.

A tanácsadó közlemény szerint a Rockwell Automation/Allen-Bradley szoftvergyártó által fejlesztett programozható logikai vezérlőket aktívan kihasználják, és más cégek PLC-i is potenciálisan célpontok lehetnek.

A hatóságok azt tanácsolták minden amerikai szervezetnek, hogy távolítsák el a vezérlőszoftvert a közvetlen internetes hozzáférésből, és ellenőrizzék a rendelkezésre álló naplókat a „gyanús forgalom” szempontjából. Ha egy szervezet Rockwell Automation eszközöket használ, a hatóságok azt javasolják, hogy vegyék fel a kapcsolatot a céggel, ha a szervezet célponttá válhatott.

A tanácsadó testület nem határozza meg, hogy melyik iráni hackercsoport áll a támadások mögött, csak annyit jegyez meg, hogy „iráni kapcsolatban álló fejlett, perzisztens fenyegetéseket elkövető szereplők” amerikai kritikus infrastrukturális szervezeteket vettek célba azzal a szándékkal, hogy „zavaró hatásokat okozzanak”.

A hivatalok megjegyezték, hogy a támadások hasonlítanak az iráni CyberAv3ngers hackercsoport által 2023-ban elkövetett kibertámadásokhoz .

Az iráni Iszlám Forradalmi Gárdával kapcsolatban álló csoport feltörte és megrongálta az izraeli gyártmányú digitális vezérlőpaneleket több amerikai víztisztító létesítményben Pennsylvaniában. Ezek az incidensek röviddel a Hamász fegyvereseinek 2023. október 7-i Izrael elleni támadását, valamint az izraeli erők Gázai övezetben végrehajtott csapásait követően történtek.

A tanácsadó testület megjegyezte, hogy a támadások valószínűleg az Irán elleni, folyamatban lévő amerikai-izraeli háborúnak tudhatók be, kijelentve, hogy „az iráni kapcsolatban álló APT amerikai szervezetek elleni célzott kampányai az utóbbi időben fokozódtak, valószínűleg az ellenségeskedésre válaszul”.

Kimberly Mielcarek – az Észak-amerikai Villamosenergia-megbízhatósági Vállalat alelnöke, amely az Elektromosenergia-információmegosztási és -elemzési Központot működteti – kedden azt nyilatkozta, hogy a szervezet egy „minden pontra kiterjedő közleményt” küldött az energiaszektor tagjainak a fenyegetésről, amelyben az „iparági éberségre” buzdította az ágazatot.

„A Figyelő Üzemeltetési Csoportunk aktívan figyelemmel kíséri a hálózatot, miközben továbbra is szorosan együttműködünk az Energiaügyi Minisztériummal, a Villamosenergia-ipari Alszektor Koordinációs Tanáccsal, valamint szövetségi és tartományi partnereinkkel” – mondta Mielcarek.

Egy, az incidenseket ismerő iparági forrás, akit névtelenül hoztak fel a nem nyilvános részletek megvitatásához, elmondta, hogy a vállalatokat két szövetségi ügynökség is értesítette a közlemény kiadása előtt. Megjegyezték, hogy az Energiaügyi Minisztérium is részt vett a biztonsági incidensekre adott válaszlépésekben.

„Amerika kritikus energiainfrastruktúrájának védelme kiemelt prioritás az Egyesült Államok Energiaügyi Minisztériuma számára” – nyilatkozta a Politico-nak az Energiaügyi Minisztérium szóvivője, hozzátéve, hogy a minisztérium szorosan együttműködött a többi szövetségi ügynökséggel az „amerikai szervezeteknek szóló kritikus ajánlások kidolgozásában arról, hogyan hajtsanak végre konkrét mérséklési intézkedéseket a kiberbiztonsági helyzetük javítása érdekében a kiberszereplőkkel szemben”.

A támadás pontos célpontjai nem voltak azonnal egyértelműek.

A CISA március elején egy súlyos sebezhetőséget vett fel a Rockwell ipari vezérlőrendszereiben az ismert sebezhetőségek listájára, amely kifejezetten a PLC-ket érinti.

Ed Moreland, a Rockwell Automation kormányzati ügyekért és vállalati kommunikációért felelős alelnöke egy nyilatkozatban azt mondta, hogy a vállalat „komolyan veszi termékei és megoldásai biztonságát, és szorosan együttműködik a kormányzati szervekkel” a tanácsadó testülettel kapcsolatban.

Nick Andersen, a CISA megbízott igazgatója a múlt hónapban azt nyilatkozta az újságíróknak, hogy a CISA a háború kezdete óta „nem tapasztalt növekedést az Iránhoz kapcsolódó fenyegető szereplők aktivitásában”, de az ügynökség az iparral együttműködve próbálja nyomon követni a fenyegetést.

Tovább a cikkre: politico.com (Dana Nicke és Maggie Miller)

Új NIS2-kompatibilis szolgáltatást kínál a Siemens

Az energiaszolgáltatók, az energiaigényes iparágak üzemeltetői, valamint a kritikus infrastruktúrák – így adatközpontok és repülőterek – kibervédelmi ellenálló képességét kívánja segíteni a Siemens új szolgáltatása.

A megoldás választ ad a vállalati információtechnológia (IT) és az operatív technológia (OT) összeolvadására, a növekvő számú biztonsági riasztások kezelésére akkor, amikor gyakran hiányzik a megfelelő szaktudással rendelkező, éjjel-nappal elérhető személyzet.

A szolgáltatás folyamatos, 0–24 órás monitorozással nyújt védelmet, miközben elemzi az esetleges incidenseket, és konkrét intézkedéseket javasol a kockázatok csökkentésére és a problémák megoldására. Ennek köszönhetően akár 90 százalékkal gyorsabban tudnak a vállalatok reagálni a kibertámadásokkal szemben.

Az IT- és OT-rendszerekből összegyűjtött biztonsági adatokat a központi, Siemens Security Operations Center (SOC) kezeli. Itt zajlik az események elemzése, elkülönítik a téves riasztásokat, kezelik a kritikus incidenseket, miközben az új fenyegetésekre proaktívan reagálva folyamatosan frissítik az észlelési szabályokat.

Ezzel a kiszámítható és skálázható, NIS2-kompatibilis szolgáltatási modellel a kritikus infrastruktúrák üzemeltetői az alaptevékenységükre tudnak koncentrálni. Egy hasonló, saját operatív biztonsági központ kiépítéséhez képest akár 80 százalékkal alacsonyabb beruházási költséggel biztosíthatják védelmüket, melynek üzemeltetési költségei akár a felére is csökkenhetnek.

Az új MDR szolgáltatás első referenciaügyfele a németországi Hertener Stadtwerke közüzemi szolgáltató, mely üzemi rendszereinek védelmére alkalmazza e technológiát.

Tovább a cikkre: muszaki-magazin.hu