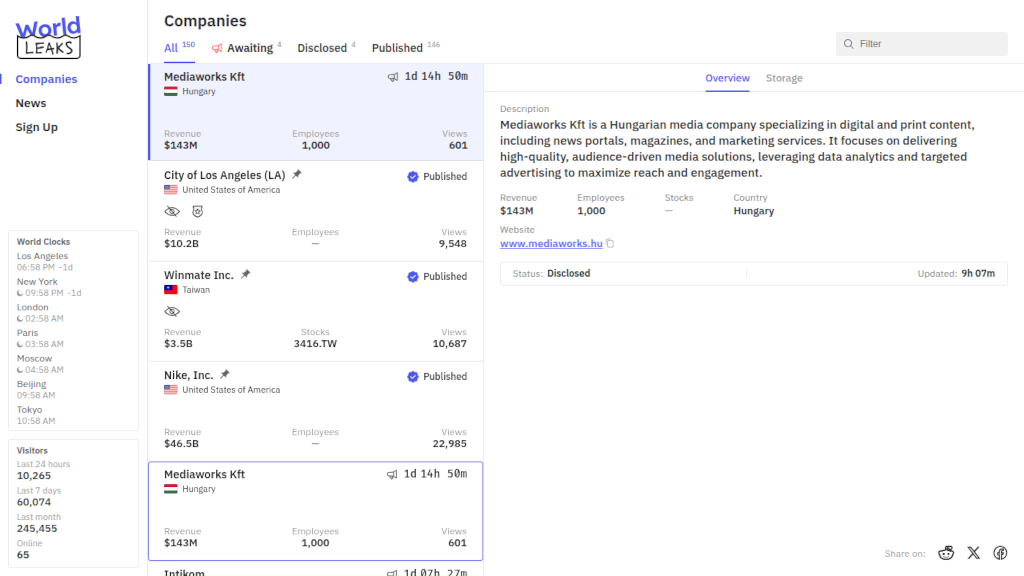

Csaknem 15 millió fájlt, 8,5 terabájtnyi adatot szerzett meg, majd tett közzé a World Leaks nevű, zsarolásra specializált kiberbűnözői csoport a fideszes lapokat kiadó vállalat, a Mediaworks Hungary Zrt. rendszeréből – tudta meg a Telex.

Azt, hogy a Mediaworkstől adatokat loptak, a World Leaks közölte a dark weben elérhető felületén, ahogy azt is, hogy magyar idő szerint este hét óra körül publikálják a megszerzett adatokat. A nyilvánosságra hozott fájlok nagy része régebbi, de vannak újak is. Vannak közöttük bérjegyzékek, szerződések, kimutatások, belső üzenetek is.

Kerestük az ügyben a Mediaworksot is, cikkünk megjelenéséig nem válaszoltak. A World Leaks megkeresésünkre elismerte, hogy keresték a Mediaworksöt, de nem kaptak tőlük választ, így értelemszerűen váltságdíjat sem. Kérdeztük, hogy miért a Mediaworksöt támadták, és mennyi váltságdíjat követeltek cserébe azért, hogy ne tegyék közzé a lopott adatokat, de erre már nem válaszoltak.

A Mediaworks portfóliója rendkívül kiterjedt, hiszen hozzá tartozik az összes magyarországi vármegyei napilap, számos országos közéleti újság, valamint népszerű sport-, gazdasági és bulvárkiadványok is. A társaság működése során integrálta a nyomtatott sajtót, a televíziós csatornákat, a rádióadókat és a digitális hírportálokat, létrehozva ezzel egy olyan hatalmas médiapiaci hálózatot, amely képes a lakosság szinte minden rétegét elérni. Stratégiai jelentőségét növeli, hogy 2018-ban a Közép-európai Sajtó és Média Alapítvány (KESMA) részévé vált, amely a kormányközeli médiabirodalom ernyőszervezeteként fogja össze a hozzá csatlakozó több száz médiumot.

A World Leaks nevű csoport ezen a néven 2025 januárja óta aktív, de gyakorlatilag a 2023-tól működő Hunters International átnevezésével jött létre. A néven kívül változott az is, hogy felhagytak a zsarolóvírusos csoportok klasszikus módszerével, és már nem titkosítják az áldozatok gépén az adatokat (ellehetetlenítve az áldozatok rendszereinek működését, amíg azon nem fizetnek), hanem kizárólag a lopott adatok közzétételével zsarolnak. Emellett szolgáltatásként is kínálnak zsarolóvírusos támadásokhoz eszközöket más szervezeteknek.

A csoport az átnevezése óta eddig a Mediaworksszel együtt összesen 150 áldozat adatait tette közzé. A legtöbb áldozatuk amerikai, de Japántól Indonézián át Brazíliáig találhatók közöttük cégek. Magyarországról a Mediaworks az első ismert célpontjuk.

A Mediaworksöt 2022 márciusában is érintette egy nagy figyelmet kapott hekkertámadás, de akkor nem adatlopás, hanem az oldalakat elérhetetlenné tevő támadás történt: az országgyűlési választás hetén több kormányközeli híroldalon először ellenzéki üzenetek jelentek meg, majd ezek gyors eltűnése után elérhetetlenné váltak. Mivel a kormányközeli sajtó nagy részét összefogó Mediaworks több oldala is érintett volt, a cég feljelentést tett. Az Országos Rendőr-főkapitányság azonban közel egy évvel később a Telex kérdésére elárulta, hogy már nem nyomoznak, mert nem sikerült megtalálniuk a tettest.

Tovább a cikkre: telex.hu (Dezső András és Bolcsó Dániel)

Amikor a valóság eltér a forgatókönyvtől: A Darktrace titkosítást azonosított egy világban, amelyből zsarolóvírus-támadás szivárgott ki

A Hunters International átnevezésű World Leaks a kizárólag zsarolásra épülő támadási modelljéről ismert, elhagyva a fájltitkosítás taktikáját. Azonban ezekkel az állításokkal ellentétben a Darktrace egy olyan World Leaks kompromittálást észlelt, amelyben zsarolóvírus-csomagot telepítettek, és az ügyféladatokat titkosították.

Szolgáltatásként nyújtott kiberbűnözési modellek

Az „as-a-Service” (szolgáltatásként nyújtott) kiberbűnözési modellek csökkentik a belépési korlátokat a kiberbűnözők számára, mivel már nem igényelnek szakértelmet minden területen. A fenyegetések szereplői egyre inkább kiszervezhetik vagy kiegészíthetik a hiányzó készségeket a tágabb „as-a-Service” ökoszisztémán keresztül, így ezek a modellek egyre népszerűbbek a kiberbűnözés földalatti hálózatán belül. Ez számos sablonhoz vezetett ezen a területen, mint például az adathalászat, mint szolgáltatás, a botnet, mint szolgáltatás, a DDoS, mint szolgáltatás, és nevezetesen a zsarolóvírusok, mint szolgáltatás (RaaS) [1].

Mi az a zsarolás, mint szolgáltatás?

A zsarolás mint szolgáltatás (EaaS) üzletágak formalizált módot biztosítanak a kiberfenyegetések elkövetői számára, hogy díj vagy nyereségrészesedés ellenében zsarolási szolgáltatásokat kínáljanak másoknak, és a zsarolási műveleteknek a kettős zsarolású zsarolóvírus-modellből kiinduló fejlődését képviselik. A RaaS modellből kiindulva a zsarolás különálló profitforrássá vált, elkülönülve a titkosítási hasznos adattól. A funkciók, az adatlopás, a tárgyalás és a nyilvánosság szétválasztása megalapozza az EaaS [1] működését.

Az EaaS modell a kiberbűnözés szélesebb körű trendjét tükrözi, amelyben a fenyegető szereplők egyre inkább az adatlopást és a nyilvános kiszivárgást helyezik előtérbe a hagyományos zsarolóvírus-titkosítással szemben. Ez az eltolódás csökkenti a működési komplexitást, miközben növeli az áldozatokra nehezedő nyomást a hírnévkárosodás révén. Ez a megközelítés egyre népszerűbbé vált a fenyegető szereplők körében, mivel a titkosításon alapuló támadásokkal ellentétben ezeket a műveleteket nehezebb felderíteni és orvosolni [2]. Tükrözi a „hack-and-leak” műveletek trendjét, amelyek a lopakodást, a sebességet és a hírnévkárosodást helyezik előtérbe a hagyományos titkosításon alapuló zsarolóvírus-támadásokkal szemben [3].

Világszivárgások áttekintése

A World Leaks 2024 elején jelent meg a Hunters International zsarolóvírus-csoport közvetlen átnevezéseként, amely hírhedt volt az áldozatok adatainak titkosításáról és a visszafejtési kulcsokért való fizetés követeléséről. 2025 közepén a Hunters International a bűnüldöző szervek ellenőrzése és a csökkenő jövedelmezőség miatt áttért a kizárólag zsarolásra épülő modellre, és World Leaks névre keresztelte át magát.

A World Leaks egy partner alapú EaaS (EaaS) műveletként működik, amely saját fejlesztésű tárolószoftver-eltávolítási eszközöket biztosít a partnereknek, miközben egy négyplatformos infrastruktúrát tart fenn, amely egy a sötét weben üzemeltetett fő adatszivárogtatási oldalból áll, ahol az áldozatok adatait közzéteszik, egy élő chates áldozattárgyalási portálból, egy partnerkezelő panelből és egy belső újságírói platformból, amely 24 órás hozzáférést biztosít a médiaorgánumok számára az ellopott adatokhoz a nyilvános közzététel előtt [4]. Megalakulása óta a World Leaks világszerte több tucat szervezettől ellopott adatokat tett közzé adatszivárogtatási oldalán, ami nyomásgyakorlási taktikaként és a kiberbűnözők körében a hírnévépítés eszközeként is szolgált.

A World Leaks (ismert társszerződések közé tartozik a Hive zsarolóvírus , a Secp0 zsarolóvírus és az UNC6148) az ipari (gyártó) szektort, az egészségügyi szervezeteket, a technológiai cégeket és általánosabban az értékes szellemi tulajdonnal rendelkező iparágakat célozta meg [4]. A célba vett áldozatok több országra is kiterjedtek, legtöbbjük az Egyesült Államokban, valamint Kanadában és számos európai országban található [5].

A World Leaks taktikái, technikái és eljárásai (TTP-k) [3][4]

A World Leaks tipikus támadási mintázata magában foglalja a nem megfelelő hozzáférés-vezérléssel rendelkező hitelesítő adatok kihasználását, például a többtényezős hitelesítés (MFA) hiányát, a felderítésen, az oldalirányú mozgáson és az adatszivárgáson keresztül, nevezetesen titkosító elem nélkül.

Kezdeti hozzáférés:

A kezdeti hozzáférést jellemzően feltört, többtényezős hitelesítéssel nem rendelkező virtuális magánhálózati (VPN) hitelesítő adatok érvényes fiókokon keresztüli kihasználásával, valamint adathalász kampányok révén szerzik meg. Az internetre néző VPN-infrastruktúra, az RDP és a nyilvános alkalmazások célzása szintén gyakori támadási vektort jelent a World Leaks incidensekben.

Oldalirányú mozgás:

Az SMB, RDP és SSH protokollt használják a távoli szolgáltatásokon keresztüli oldalirányú mozgáshoz. A csoportról köztudott, hogy a PsExec és az Rclone protokollt is használja oldalirányú mozgási tevékenységei részeként.

Kitartás:

Beállításkulcs-módosítások, ütemezett feladatok létrehozása, fiókmanipuláció.

Kiszivárgás:

Az adatkiszivárgás egyéni tárolószoftvereszközökön keresztül, TOR-kapcsolatokon keresztül történik. A kiszivárgáshoz használt felhőalapú tárolási szolgáltatások közé tartozik különösen a MEGA. A World Leaks közvetlen adatátvitelt is végez a kiépített parancsnoki és irányítási (C2) infrastruktúrán keresztül.

A Hunters Internationallal ellentétben, amely a titkosítást zsarolással kombinálta, a World Leaks azt állítja, hogy felhagyott a titkosítás használatával. Egyes jelentések megjegyzik, hogy a 2025 januárja óta tartó műveletek a titkosítás teljes megszüntetése felé fordulást jelentenek, ehelyett az egyéni kiszűrési eszközökre támaszkodnak SOCKSv5 proxyval és TOR-alapú kommunikációval [4]. 2026 elején azonban a Darktrace egy olyan incidenst észlelt, amely közvetlenül ellentmondott ennek az állításnak: a World Leaks egy olyan támadást hajtott végre, amely az ügyféladatok kiszűrését és titkosítását is magában foglalta.

A Darktrace tudósítása a World Leaks zsarolóvírusokról

A szervezetek ma egyre nagyobb kihívással néznek szembe: lépést tartaniuk az egyre gyorsabban terjedő fenyegetésekkel. Ez az incidens egy gyakori problémára világít rá: amikor az időkorlátos enyhítések lejárnak, vagy a humán biztonsági csapatok nem tudnak elég gyorsan reagálni, a támadók gyakran képesek visszaszerezni a fölényt. A Darktrace által nemrégiben észlelt World Leaks zsarolóvírus egyértelmű példája ennek a kihívásnak a gyakorlatban.

2026 januárjában a Darktrace egy, az egészségügyi szektorban működő szervezet hálózatában azonosított egy, a World Leakshez köthető zsarolóvírust és adattitkosítást. Bár a Darktrace Autonóm Reagálási képessége aktív volt az ügyfél környezetében, és kezdetben blokkolta a gyanús kapcsolatokat, időt nyerve az ügyfélnek a korrekcióra, a támadás a mérséklő intézkedések lejárta után is folytatódott. A Darktrace a támadás előrehaladtával továbbra is alkalmazta az Autonóm Reagálási műveleteket, és a behatolás minden szakaszában igyekezett megakadályozni a támadókat.

A Darktrace által végzett vizsgálatok kimutatták, hogy a támadók valószínűleg október közepén szereztek kezdeti hozzáférést egy Fortigate eszközön keresztül, ami egy három hónapos tartózkodási időre utal, mielőtt a szárazföldi (LOTL) technikákat alkalmazták volna az oldalirányú mozgáshoz. A C2 kommunikációt a Cloudflare Tunnel (korábban Argo Tunnel) segítségével hozták létre. Az Actions on Objectives támadási fázis részeként jelentős mennyiségű adatot szivárogtattak ki a MEGA felhőalapú tárolóplatformra, majd titkosították az ügyféladatokat.

Tovább a cikkre: darktrace.com (a cikk tovább folytatódik a technikai részletekkel)

Ki az a WorldLeaks? A Nike-bűncselekmény mögött álló zsarolóvírus-csoport

A WorldLeaks egy kiberbűnözői csoport, amely 2025 januárja óta több mint 116 áldozatot követelt, köztük a Nike-t, a Dellt és az UBS-t. A hagyományos zsarolóvírusokkal ellentétben nem titkosítják a fájlokat. Adatokat lopnak, és azzal fenyegetőznek, hogy közzéteszik azokat, hacsak nem fizetsz.

A csoport a Hunters International átnevezéseként jött létre, teljesen felhagyva a fájltitkosítással a puszta adatzsarolás javára. A biztonsági csapatok számára ez a váltás megváltoztatja a védekezési számításokat: a biztonsági mentési stratégia már nem véd a titkok kiszivárgása ellen.

WorldLeaks eredete: A Hunters Internationaltól az adatzsarolásig

A WorldLeaks 2025. január 1-jén indult a Hunters International közvetlen átnevezéseként, amely egy 2023 végétől 2025 közepéig működő zsarolóvírus-banda volt. Magát a Hunters Internationalt a Hive zsarolóvírus lehetséges utódjaként jelölték meg, amelyet a bűnüldöző szervek 2023-ban számoltak fel.

2024 novemberében a Hunters International vezetői közölték a partnerekkel, hogy a projektet leállítják. Az indoklás nyers volt: a zsarolóvírusok „túl kockázatossá és veszteségessé” váltak a fokozott bűnüldöző szervek nyomása és a csökkenő váltságdíjfizetések miatt.

A csoport hivatalosan 2025. január 1-jén indította el a WorldLeaks-et. Az alapvető változás egyszerű, de jelentős volt: nincs többé titkosítás. A fájlok zárolása és a visszafejtési kulcsokért való fizetés követelése helyett a WorldLeaks adatokat lop, és azzal fenyegetőzik, hogy közzéteszi azokat, hacsak az áldozatok nem fizetnek.

A Chainanalysis adatai alátámasztják ezt a stratégiai fordulatot. A zsarolóvírusok miatti kifizetések 35%-kal csökkentek éves szinten, a 2023-as 1,25 milliárd dollárról 2024-re 813 millió dollárra. Amikor kevesebb áldozat fizet a dekódolókért, a gazdasági helyzet a tiszta zsarolásnak kedvez.

Hogyan működnek a WorldLeaks támadások: Adatlopás titkosítás nélkül

A WorldLeaks zsarolási szolgáltatásként (EaaS) működik, és egyedi adatlopási eszközöket biztosít a partnereknek az adatlopás automatizálásához. A vállalat négy platformból álló infrastruktúrát tart fenn:

Adatszivárogtató oldal lopott fájlok közzétételére

Áldozattárgyaló portál élő chaten

Partnerkezelő panel

Egy bennfentes újságírói portál 24 órával korábban hozzáférést biztosít a médiának a kiszivárogtatott információkhoz.

Az újságírói portál egy figyelemre méltó újítás. Azzal, hogy a WorldLeaks korai hozzáférést biztosít a médiának az ellopott adatokhoz, a teljes körű publikálás előtt fokozza a nyomást az áldozatokra, a hírnévromlást alkueszközként használva fel.

A Group-IB megerősítette, hogy a csoport együttműködött a Secp0-val, egy másik zsarolóvírus-operációval, és megosztották a szivárogtatóhelyek infrastruktúráját. Ez arra utal, hogy a WorldLeaks több fenyegető csoport megosztott zsarolóinfrastruktúrájaként pozicionálja magát.

WorldLeaks Nike-feltörés: Mi történt 2026 januárjában?

2026 január 23-án a WorldLeaks felvette a Nike-t a kiszivárogtató oldalára, azt állítva, hogy 1,4 TB adatot, azaz 188 347 fájlt lopott el. A kiszivárgott fájlszerkezet inkább termékfejlesztési és gyártási munkafolyamatokra, mint ügyféladatbázisokra utalt.

A dumpban található könyvtárnevek között szerepelt a „Női sportruházat”, a „Férfi sportruházat”, az „Oktatási forrás – Gyár” és a „Ruhakészítési folyamat”. Úgy tűnik, hogy a hangsúly a tervfájlokon, a gyártási dokumentáción és a gyári képzési anyagokon van.

A Nike megerősítette, hogy vizsgálja a lehetséges kiberbiztonsági incidenst: „Mindig nagyon komolyan vesszük a fogyasztók adatainak védelmét és biztonságát. Vizsgáljuk a lehetséges kiberbiztonsági incidenst, és aktívan értékeljük a helyzetet.”

A WorldLeaks a minták közzététele után röviddel eltávolította a Nike-bejegyzést a szivárogtatóoldaláról. Ez jellemzően aktív tárgyalásokra vagy váltságdíjfizetésre utal. A Nike nem erősítette meg, hogy fizettek-e váltságdíjat.

Az időzítés jelentős. A Nike incidensére hetekkel azután került sor, hogy az Under Armour nyilvánosságra hozott egy másik, az Everest zsarolóvírus-banda által elkövetett támadást, amely 72,7 millió ügyféladatot hozott nyilvánosságra. A divat- és sportcégek, összetett globális ellátási láncaikkal és folyamatos tervezési fájlátviteleikkel, vonzó célpontoknak tűnnek.

A WorldLeaks áldozatai: a Dell, az UBS és más súlyos biztonsági réseket követelő cégek

A WorldLeaks 2025 januárja óta több ágazatban is szervezeteket céloz meg. Számos incidens kiemelkedik a mértéke és a további hatása miatt.

Dell Technologies (2025. július) : A támadók 1,3 TB belső adatot szereztek meg a Dell Customer Solution Centeréből, egy demonstrációs platformról. A Dell megerősítette a behatolást, de hangsúlyozta, hogy a környezet elsősorban a termékbemutatókhoz használt szintetikus adatokat tartalmazott. Az ügyfelek és partnerek rendszereit a rendszer nem érintette.

Chain IQ / UBS (2025. június) : Ennek a behatolásnak jelentős hatása volt a felhasználókra. A Chain IQ-t, egy az UBS-ből leválasztott svájci beszerzési szolgáltató céget 2025. június 12-én támadták meg. A támadók 1,9 millió fájlt loptak el, összesen 910 GB-ot.

Mivel a Chain IQ több pénzintézet beszállítójaként működik, a behatolás 130 000 UBS alkalmazott adatait hozta nyilvánosságra. Az ellopott adatok között nevek, e-mail címek, telefonszámok, beosztások és irodák címei szerepeltek. Állítólag az UBS vezérigazgatójának, Sergio Ermottinak a belső telefonszáma is szerepelt az incidensben. További érintett vállalatok voltak a Pictet, a Swiss Life, az Axa, a FedEx, az IBM és a Swisscom.

L3Harris Technologies (2025. augusztus) : A WorldLeaks listázta ezt az amerikai védelmi beszállítót, bár a behatolás konkrét részleteit nem erősítették meg nyilvánosan.

A csoport széles körben célba vett egészségügyi szervezeteket is, beleértve a Kentfield Kórházat, a Madison Healthcare Services-t és a Northwest Medical Specialties-t.

WorldLeaks támadási vektorok: Hogyan jutnak be

A WorldLeaks leányvállalatait az alapvető adatlopáson túlmutató kifinomult technikai műveletekhez is kötik. A Google Threat Intelligence Groupja (GTIG) azonosított egy UNC6148-as számú fenyegetési csoportot, amely a SonicWall Secure Mobile Access (SMA) 100-as sorozatú készülékeket vette célba egy korábban ismeretlen, OVERSTEP nevű rootkitel.

A WorldLeaks-szel való kapcsolat akkor jött létre, amikor egy, az UNC6148 által 2025 májusában célba vett szervezet a következő hónapban megjelent a WorldLeaks szivárogtatóoldalán.

Az OVERSTEP egy felhasználói módú rootkit, amelyet kifejezetten a SonicWall eszközökhöz terveztek. Állandó hozzáférést biztosít az eszköz rendszerindítási folyamatának módosításával, hitelesítő adatok és OTP-generátorok ellopásával, valamint jelenlétének elrejtésével a naplóbejegyzések szelektív törlésével. A rosszindulatú program a firmware-frissítések és az eszköz újraindítása során is fennmarad.

Az UNC6148-as támadás korábbi behatolások során ellopott hitelesítő adatokat használt ki, lehetővé téve a hozzáférés visszaszerzését még a szervezetek biztonsági javításainak telepítése után is. A Google nagy valószínűséggel úgy becsülte, hogy a csoport egy ismeretlen nulladik napi sebezhetőséget is kihasználhatott az OVERSTEP telepítéséhez.

A SonicWall válaszul felgyorsította az SMA 100 sorozatú eszközök támogatásának megszűnését 2025 decemberére, és kiadott firmware-frissítéseket a rootkit észlelésére és eltávolítására.

Ez a technikai kifinomultsági szint azt sugallja, hogy a WorldLeaks partnerei az alkalmi támadásokon túlmutató képességekkel rendelkeznek. A hagyományos végpontvédelemmel nem rendelkező peremhálózati eszközök értékes támadási pontoknak bizonyulnak. A támadó eszközökről és technikákról bővebben a Threat Actor Tools útmutatónkban olvashat .

Hogyan észlelhető egy WorldLeaks támadás

A tiszta zsarolási műveletek elleni védekezés más prioritásokat igényel, mint a hagyományos zsarolóvírus-védelem. A biztonsági mentési stratégia, bármilyen robusztus is, nem akadályozza meg az adatok nyilvánosságra hozatalát. Az adatszivárgás felderítése és megelőzése az elsődleges cél.

A WorldLeaks leányvállalatai egyedi adatlopási eszközöket használnak, amelyeket a nagyszabású adatlopások automatizálására terveztek. A Nike-támadás 1,4 TB-ot érintett 188 000 fájlban. A Chain IQ támadás 910 GB-ot vont ki. Ezeknek a köteteknek az áthelyezése időbe telik.

Hálózati szintű kompromittálódási mutatók:

Folyamatos kimenő kapcsolatok felhőalapú tárhelyszolgáltatásokhoz (Mega, Dropbox, anonim fájlszolgáltatók)

Szokatlan adatforgalmi volumenek, különösen munkaidőn kívül

Kapcsolatok Tor kilépési csomópontokkal vagy ismert proxy szolgáltatásokkal

Jelentős eltérések az alapvonali kilépési mintáktól

Végpontjelzők:

Archívum létrehozása szokatlan helyeken (7zip, WinRAR aktivitás ideiglenes könyvtárakban)

Átmeneti viselkedés, ahol a fájlokat az átvitel előtt összegyűjtik

Folyamatbefecskendezés legitim alkalmazásokba az észlelés elkerülése érdekében

Sok szervezet titkosítási tevékenységen keresztül észleli a zsarolóvírusokat, de a kimenő forgalomból való kiszivárgást nem veszi észre, mivel a kimenő adatátvitel összekeveredik a legitim forgalommal. A DLP és SIEM szabályokat ne csak a tartalomra, hanem a mennyiségre és a célhelyre is hangolja be. Ha észlelési képességeket épít ki, az ELK Stack biztonsági monitorozási oktatóanyagunk a fenyegetések észleléséhez szükséges központosított naplózás beállítását ismerteti.

Hogyan védekezhetünk a WorldLeaks és az adatzsarolás ellen?

A megelőzés megköveteli a támadók által ellopható információk mennyiségének csökkentését és a célzott infrastruktúra megerősítését.

Érzékeny adatok szegmentálása és minimalizálása

A Nike általi behatolás a tervezési és gyártási munkafolyamatokat célozta meg. Az UBS-hez való hozzáférés egy olyan beszállítótól származott, amely széles körű hozzáféréssel rendelkezik az alkalmazotti címtárakhoz. Ez korlátozza azt, hogy a támadók mire férhetnek hozzá, ha hozzáférést kapnak

Különítse el a termelési szellemi tulajdont, a tervezési fájlokat és a pénzügyi nyilvántartásokat az általános vállalati hálózatoktól

Alkalmazzon hozzáférés-vezérlést, amelyhez feltétlenül szükség van; a legtöbb alkalmazottnak nincs szüksége hozzáférésre a gyártási specifikációkhoz

Az inaktív adatokat az adatokat tároló rendszerektől elkülönítetten kezelt kulcsokkal titkosítsa.

A megőrzési szabályzatoknak fogékonynak kell lenniük; az üzleti célt már nem szolgáló adatok puszta felelősséget jelentenek.

A Chain IQ incidens több mint 400 szerződéses partner adatait hozta nyilvánosságra, köztük néhány korábbit is. Kérdéses, hogy ezeknek az adatoknak valóban létezniük kellett-e.

VPN és Edge eszközök megerősítése

Az OVERSTEP rootkit kampány a teljesen javított, de már elavult SonicWall SMA készülékeket használta ki. A Google elemzése szerint a támadók korábbi behatolások során ellopott hitelesítő adatokat használtak, amelyek a biztonsági frissítések után is megmaradtak.

Azonnali intézkedések:

Készítsen leltárt az összes peremhálózati eszközről, és azonosítsa az esetlegesen korábbi élettartam-lejárati vagy támogatási dátumokat.

Cserélje ki, ne csak javítsa ki a lejárt eszközeit

Változtassa át az összes hitelesítő adatot (admin, helyi, címtárfelhasználók) minden olyan eszközön, amely esetleg feltörték a jogokat.

OTP seedek rotálása és a felhasználók MFA tokenek újbóli regisztrálásának előírása

Feltört készülékek észlelése:

Az OVERSTEP módosította a rendszerindítási folyamatokat, és a /etc/ld.so.preload fájlt használta a megőrzéshez.

A támadók szelektíven törölték a naplóbejegyzéseket; figyelték a httpd.log, http_request.log és inotify.log fájlokban található hiányosságokat.

Lemezképek rögzítése forenzikus elemzéshez; a rootkit-ellenes képességek elrejthetik a műtermékeket az élő rendszervizsgálat elől

Ha szervezete SonicWall SMA 100 sorozatú eszközöket használ, tekintse át a GTIG részletes kompromittálódási jelzőit, és kövesse a SonicWall firmware-frissítési útmutatóját (a 10.2.2.2-92sv verzió rootkit-eltávolítási képességeket tartalmaz).

Harmadik féltől származó szállítói kockázat kezelése

A Chain IQ támadás egyetlen szállító kompromittálódása révén az UBS-t, a Pictetet, a Swiss Life-ot, az Axát, a FedExet, az IBM-et, a Swisscomot és másokat is érintett. A harmadik fél általi kockázat nem elméleti. A Gartner előrejelzése szerint 2025-re a szervezetek 45%-a fog szembesülni az ellátási láncot érő támadásokkal, és a valóság még ezt az előrejelzést is meghaladta .

A szállítói adatokhoz való hozzáférés felmérése:

Mely szállítók tárolnak alkalmazotti személyazonosításra alkalmas adatokat, ügyféladatokat vagy bizalmas üzleti információkat?

Mi a minimális adatkészlet, amire valójában szükségük van a funkciójuk ellátásához?

Korlátozható-e a hozzáférés bizonyos rendszerekre a széles hálózati hozzáférés helyett?

Szerződéses követelmények:

Kötelező bejelentést kell tenni az incidensekről meghatározott időkereten belül (24-72 óra)

Biztonsági ellenőrzések meglétének igazolására van szükség (SOC 2 jelentések, behatolási tesztek eredményei)

Kritikus szállítók auditálási jogainak biztosítása

A downstream expozíció monitorozása:

Iratkozzon fel olyan incidens-értesítési szolgáltatásokra, amelyek nyomon követik a szállítói biztonsági réseket

Amikor egy szállító adatvédelmi incidenst jelent be, azonnal vizsgálja meg, hogy milyen adatokat tárolt a szervezetéről.

Készítsen egy kézikönyvet az érintett alkalmazottak értesítésére, mielőtt adatok jelennek meg a szivárgási oldalakon

Mit tegyél, ha megfertőződött a WorldLeaks?

A WorldLeaks átlagosan 60 napot vesz igénybe a kezdeti támadás és a nyilvános bejelentés között. Egyes incidenseknél hat hónap vagy annál is több idő telik el a kezdeti hozzáférés és az adatok közzététele között. A támadók türelmesek, és a válaszlépéseknek ezt figyelembe kell venniük.

Azonnali lépések:

Az érintett rendszerek elkülönítése a kriminalisztikai bizonyítékok megőrzése mellett

Lemezképek rögzítése a javítás előtt; az OVERSTEP rootkit funkciói lemezképeket igényelnek az anti-forensikus képességek interferenciájának elkerülése érdekében.

Vonja be az incidenskezelőket; építse ki ezeket a kapcsolatokat, mielőtt szüksége lenne rájuk

Naplómegőrzés és fenyegetéskeresés:

A biztonsági naplókat legalább 90 napig őrizze meg, kritikus rendszerek esetén lehetőleg tovább.

Központosítsa a naplókat, hogy megakadályozza a támadók számára a bizonyítékok törlését a feltört hosztokon

Perzisztencia mechanizmusok keresése (ütemezett feladatok, indítási elemek, módosított rendszerindítási folyamatok)

Tekintse át a peremhálózati eszközökön és tartományvezérlőkön végrehajtott adminisztratív műveleteket

A folyamatos biztonsági ellenőrzés strukturált megközelítését lásd a folyamatos fenyegetéskitettség-kezelésről (CTEM) szóló útmutatónkban . A CTEM ötlépcsős ciklusa keretet biztosít a zsarolás elleni védelemhez szükséges folyamatos éberséghez.

Jelentési követelmények:

A joghatóságtól és az érintett adatoktól függően jogi kötelezettsége lehet az incidens bejelentésére. Az Egyesült Államokban az FBI internetes bűnözéssel foglalkozó panaszközpontjához (IC3) vagy a helyi FBI-irodához forduljon. A CISA Stop Ransomware weboldala további bejelentési útmutatást és forrásokat kínál.

Folytatódnak a WorldLeaks támadások?

A WorldLeaks modellje működni látszik. A csoport 2025 folyamán is stabil működési tempót tartott fenn, több mint 116 áldozatot követelve számos ágazatban és földrajzi területen.

Számítson arra, hogy több zsarolásra összpontosító csoport is hasonló taktikákat fog alkalmazni. Amikor a zsarolóvírus-kifizetések csökkennek, a fenyegetések szereplői alkalmazkodnak. Ez már régóta benne van a kártyákban, és emlékszem több mint egy évtizeddel ezelőtti beszélgetésekre, hogy az értékes adatok puszta zsarolása sokkal károsabb, mint a titkosítás és az adatok váltságdíjért való visszatartása. A titkosításról a lopásra való áttérés kiküszöböli a komplex visszafejtési infrastruktúra szükségességét, miközben megőrzi az alapvető bevételi modellt: fizess nekünk, vagy mi közzétesszük.

A szervezetek számára a kellemetlen valóság az, hogy az adatlopás megelőzése nehezebb, mint a titkosításból való kilábalás. Az észlelés, a szegmentálás és a harmadik fél általi kockázatkezelés megújult figyelmet érdemel.

Tovább a cikkre: blog.cyberdesserts.com (Shakel Ahmed)